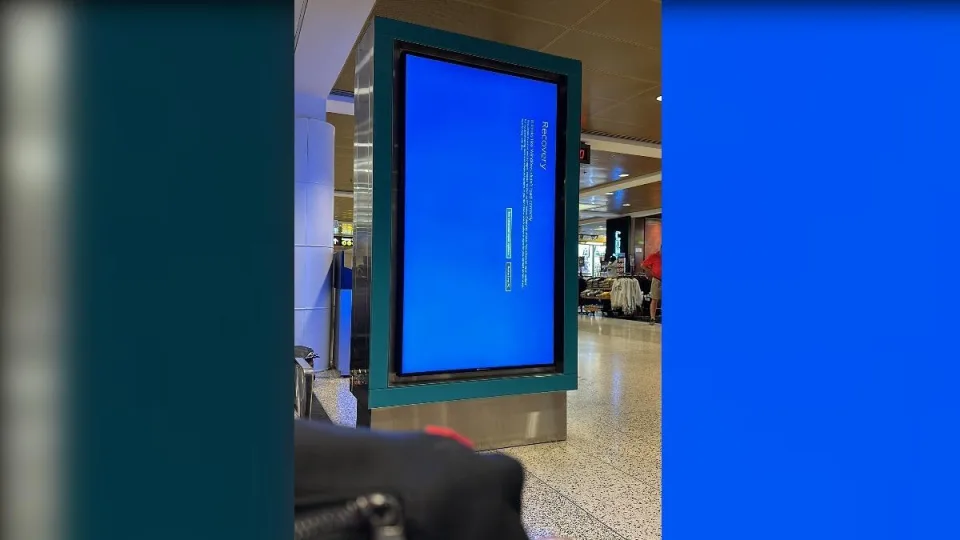

ព្រឹត្តិការណ៍រំខានប្រព័ន្ធកុំព្យូទ័រពិភពលោកម្សិលមិញ៖ ការវិភាគដោយសប្បាយរីករាយនិងការព្យាករណ៍

ព្រឹត្តិការណ៍រំខានប្រព័ន្ធកុំព្យូទ័រពិភពលោកម្សិលមិញបានធ្វើឱ្យយើងយល់ឃើញថា ទោះបីជានៅក្នុងយុគសម័យបច្ចេកវិទ្យាខ្ពស់នេះ ក៏ព្រឹត្តិការណ៍បាក់បែកដ៏ធំបរិមាណអាចធ្វើឱ្យយើងត្រឡប់មកនិទាឃរដូវយប់។ ពីទូរស័ព្ទដល់កុំព្យូទ័រ ពីធនាគារដល់ពាណិជ្ជកម្មអេឡិចត្រូនិក ពិភពលោកទាំងមូលដូចជាមានការឈប់ឈប់។ នេះគឺជាការវិភាគនិងការព្យាករណ៍ដោយសប្បាយរីករាយអំពីព្រឹត្តិការណ៍នេះ៖

ខ. ការផ្លាស់ប្តូរក្នុងស្ថាបត្យកម្មប្រព័ន្ធពិភពលោកនិងសុវត្ថិភាពបណ្តាញទំនាក់ទំនង

១. ការត្រួតពិនិត្យសុវត្ថិភាពទូលំទូលាយ ការរលត់សេវាដូចជាការហៅមនុស្សឱ្យត្រៀមខ្លួនធ្វើឱ្យក្រុមហ៊ុនធំៗទូទាំងពិភពលោកចាត់វិធានការត្រួតពិនិត្យសុវត្ថិភាពទូលំទូលាយ។ ព័ត៌មានលម្អិតនិងកូដត្រូវត្រូវបានពិនិត្យយ៉ាងតឹងរ៉ឹង។ ទៅមុខ ក្រុមហ៊ុននិងរដ្ឋាភិបាលនឹងផ្តោតលើសុវត្ថិភាពបណ្តាញយ៉ាងខ្លាំង ដាក់វិនិយោគធនធានច្រើនដើម្បីបង្ការព្រឹត្តិការណ៍បែបនេះ។

២. ការផ្លាស់ប្តូរស្ថាបត្យកម្មប្រព័ន្ធ ព្រឹត្តិការណ៍នេះបានបង្ហាញពីភាពងាយទ្រាំរបស់ស្ថាបត្យកម្មប្រព័ន្ធបច្ចុប្បន្ន។ ក្រុមហ៊ុននិងអង្គការនានាត្រូវត្រូវធ្វើការវាយតម្លៃឡើងវិញអំពីស្ថាបត្យកម្ម IT របស់ពួកគេ អាចជ្រើសរើសប្រព័ន្ធចែកចាយនិងមិនមានចំណុចកណ្តាល ដើម្បីកាត់បន្ថយហានិភ័យពីការបរាជ័យតែមួយ។

៣. ការអនុវត្តន៍តាមជំនាញ និងAI ដើម្បីដោះស្រាយស្ថានភាពបន្ទាន់ បច្ចេកវិទ្យាជំនាញនិងAI នឹងត្រូវបានអនុវត្តយ៉ាងទូលំទូលាយ។ តាមរយៈការត្រួតពិនិត្យឆ្លាតវៃនិងប្រព័ន្ធជួសជុលដោយស្វ័យប្រវត្តិ អាចរកឃើញនិងដោះស្រាយបញ្ហាយ៉ាងឆាប់រហ័ស កាត់បន្ថយពេលវេលានិងថ្លៃដើមនៃការជួសជុលដោយមនុស្ស។

ខ. សកម្មភាពថ្មីរវាងប្រទេសនិងអង្គការ

១. ការធ្វើសហការនិងការប្រជែងក្នុងកម្រិតជាតិនិងអន្តរជាតិ រដ្ឋាភិបាលនឹងផ្តោតលើបញ្ហាសុវត្ថិភាពបណ្តាញយ៉ាងខ្លាំង ពង្រឹងការសហការរវាងប្រទេស ដោយសេសស្ប៉ានៃការចែករំលែកព័ត៌មាននិងជំនួយបច្ចេកទេស។ ទោះយ៉ាងណា នេះក៏អាចនាំទៅកាន់ការប្រកួតប្រជែងអាវុធអេឡិចត្រូនិក ដោយប្រទេសនានាដោយចង់បានការបាននៅក្នុងសង្រ្គាមបណ្ដាញ។

២. ការបង្កើតស្តង់ដារអន្តរជាតិ ដើម្បីបង្ការព្រឹត្តិការណ៍ស្រដៀងនេះ អង្គការអន្តរជាតិនឹងអាចបង្កើតស្តង់ដារសុវត្ថិភាពបណ្តាញដែលតឹងរ៉ឹង និងសន្សាញ។ ប្រទេសនានាត្រូវត្រូវត្រូវលើកកម្ពស់ការអនុវត្តសុវត្ថិភាពបណ្តាញរបស់ខ្លួននៅក្នុងគ្រោងនៃស្តង់ដារទាំងនេះ។

៣. ការការពាររួមរបស់ក្រុមហ៊ុន ក្រុមហ៊ុនបច្ចេកវិទ្យាធំៗនិងស្ថាប័នហិរញ្ញវត្ថុ នឹងពង្រឹងការសហការ បង្កើតយុទ្ធនាការការពាររួម។ តាមរយៈការចែករំលែកព័ត៌មាននិងបច្ចេកវិទ្យា ពួកគេអាចទប់ស្កាត់ការគំរាមកំហែងបណ្តាញនិងធានាឱ្យមានការរីករាលឈរត្រូវគ្នា។

ខ. ការវិភាគមូលហេតុនៃការបរាជ័យប្រព័ន្ធពិភពលោក

១. ចំណុចតែមួយនៃការបរាជ័យនិងខ្សែសង្វាក់ពឹងផ្អែក ការរលត់អាចត្រូវបានបង្កឡើងដោយការបរាជ័យនៅចំណុចសំខាន់មួយ បង្ការដោយការឆ្លងរាំងខ្សែសង្វាក់។ ប្រព័ន្ធទំនើបត្រូវបានពឹងផ្អែកខ្លាំងលើបណ្តាញនិងមជ្ឈមណ្ឌលទិន្នន័យពិភពលោក ហើយបញ្ហានៅក្នុងកំណត់ហេតុមួយអាចនាំទៅកាន់ការរលត់ប្រព័ន្ធទាំងមូល។

២. កំហុសមនុស្សនិងការរត់ការមិនត្រឹមត្រូវ មនុស្សនៅតែជាហេតុបំណុលដែលមិនអាចទុកចិត្តនានៅក្នុងប្រព័ន្ធណាមួយ។ កំហុសក្នុងការរត់ការ ឬបញ្ហាមិនបានបច្ចាប្រចាន់អាចនាំទៅកាន់ការបរាជ័យប្រព័ន្ធទូលំទូលាយ។

៣. ការវាយប្រហារដោយខ្សែសង្វាក់និងសង្រ្គាមបណ្តាញ មិនអាចដកចេញថា ព្រឹត្តិការណ៍រលត់អាចបណ្ដាលមកពីការវាយប្រហារតាមបណ្ដាញ ឬសង្រ្គាមបណ្តាញ។ អ្នកវាយប្រហារជាប្រយោជន៍អាចធ្វើការវាយប្រហារដែលត្រូវបានគំរោងយ៉ាងល្អ មុខដាក់លើចំណុចខ្សោយរបស់ប្រព័ន្ធ ដោយបង្កើតការរលត់ប្រព័ន្ធទូទាំងពិភពលោក។

ជាទូទៅ ព្រឹត្តិការណ៍រលត់ប្រព័ន្ធកុំព្យូទ័រពិភពលោកនេះ មិនត្រឹមតែបង្ហាញពីភាពងាយទ្រាំរបស់ប្រព័ន្ធបច្ចុប្បន្នប៉ុណ្ណោះទេ គឺជាការហៅឱ្យមានការត្រៀមខ្លួន។ នៅក្នុងពេលអនាគត ប្រទេសនិងអង្គការទាំងនេះត្រូវត្រូវផ្តោតលើសុវត្ថិភាពបណ្តាញតាមរយៈការកំណើតបច្ចេកវិទ្យានិងការសហការអន្តរជាតិ ដើម្បីបង្កើតបរិយាកាសបណ្តាញដែលមានសុវត្ថិភាពនិងអាចទុកចិត្តបានបន្ថែម។ មិនដូច្នោះទេ ព្រឹត្តិការណ៍រលត់បន្ទាប់អាចនាំមកនូវការខាតបង់និងការផលប៉ះពាល់ដ៏ធំធេងជាងនេះ។

昨天全球电脑大宕机的事件确实让人不禁感叹,这个高科技时代,我们竟然会因为一场“大崩盘”而一夜回到“石器时代”。从手机到电脑,从银行到电商,整个世界的运转仿佛被按下了暂停键。以下是对此事件的调侃式综合分析和研判:

一、全球系统架构和网络通信安全的变化

1. 安全漏洞大排查

宕机事件如同敲响了警钟,全球各大机构必然会进行一场全面的安全漏洞大排查。每一个细节、每一行代码都将接受最严格的审查。未来,企业和政府将更加重视网络安全,投入更多资源来预防类似事件的发生。

2. 系统架构的重构

这次宕机事件暴露了现有系统架构的脆弱性。各大公司和机构将不得不重新评估自己的IT基础设施,可能会选择更加分布式、去中心化的系统架构,以减少单点故障带来的风险。

3. 自动化和AI的应用

为了应对突发状况,自动化和AI技术将被广泛应用。通过智能监控和自动修复系统,可以更快速地检测和解决问题,减少人工干预的时间和成本。

二、国与国、机构与机构的新动作

1. 国家层面的合作与对抗

各国政府将更加重视网络安全问题,国家间的合作也会更加紧密,尤其是在信息共享和技术援助方面。然而,这也可能导致网络安全领域的军备竞赛,各国都希望在网络战中占据主动。

2. 国际标准的制定

为了防止类似事件再次发生,国际组织可能会制定更加严格的网络安全标准和协议。各国需要在这些标准的指导下,提高自身的网络安全水平。

3. 企业间的联合防御

大型科技公司和金融机构将加强合作,建立联合防御机制。通过共享信息和技术,共同应对网络威胁,确保关键业务的连续性。

三、全球系统故障的原因分析

1. 单点故障与依赖链条

这次宕机事件可能是由于某个关键节点的故障引发的连锁反应。现代系统高度依赖于全球化的网络和数据中心,一旦某个环节出现问题,就会导致整个系统的崩溃。

2. 人为失误与操作失当

人类永远是系统中最不可靠的因素之一。一次操作失误,或者一次未能及时修补的漏洞,都可能引发大规模的系统故障。

3. 黑客攻击与网络战

不可排除的是,这次宕机事件可能是黑客攻击或者网络战的结果。恶意攻击者通过精心策划的攻击,针对系统的薄弱环节,造成了全球性的系统瘫痪。

总的来说,这次全球电脑大宕机事件不仅暴露了现有系统的脆弱性,也为我们敲响了警钟。未来,各国和机构需要更加重视网络安全,通过技术创新和国际合作,共同构建更加安全、稳定的网络环境。否则,下次宕机事件可能会带来更大的损失和影响。

Yesterday’s Global Computer Outage: A Humorous Analysis and Prognosis

Yesterday’s global computer outage made us realize that even in this high-tech era, a massive crash can bring us back to the “stone age” overnight. From phones to computers, banks to e-commerce, the entire world seemed to hit the pause button. Here’s a humorous analysis and prognosis of this event:

I. Changes in Global System Architecture and Network Communication Security

1. Comprehensive Security Audits The outage served as a wake-up call, prompting major institutions worldwide to conduct thorough security audits. Every detail and every line of code will undergo stringent scrutiny. Moving forward, both enterprises and governments will place greater emphasis on cybersecurity, investing more resources to prevent similar incidents.

2. System Architecture Overhaul The incident highlighted the fragility of existing system architectures. Companies and institutions will need to reassess their IT infrastructure, potentially opting for more distributed and decentralized systems to reduce the risk of single points of failure.

3. Automation and AI Applications To handle emergencies, automation and AI technologies will be widely adopted. Intelligent monitoring and automatic repair systems can quickly detect and resolve issues, minimizing the need for human intervention.

II. New Actions Among Nations and Institutions

1. National-Level Cooperation and Rivalry Governments will pay more attention to cybersecurity issues, fostering closer cooperation between nations, especially in information sharing and technical assistance. However, this could also lead to an arms race in cybersecurity, with countries striving to gain an advantage in cyber warfare.

2. Formulation of International Standards To prevent similar incidents, international organizations may develop stricter cybersecurity standards and protocols. Countries will need to enhance their cybersecurity measures based on these guidelines.

3. Corporate Joint Defense Large tech companies and financial institutions will strengthen collaboration, establishing joint defense mechanisms. By sharing information and technologies, they can collectively address cyber threats and ensure the continuity of critical operations.

III. Analysis of the Causes of Global System Failures

1. Single Points of Failure and Dependency Chains The outage might have been triggered by a failure at a critical node, causing a chain reaction. Modern systems are highly dependent on global networks and data centers, and a problem in one link can lead to a complete system breakdown.

2. Human Error and Operational Failures Humans remain the most unreliable factor in any system. A single operational mistake or an unpatched vulnerability can result in widespread system failures.

3. Cyber Attacks and Cyber Warfare It is also possible that the outage was the result of a cyber attack or cyber warfare. Malicious attackers might have orchestrated a carefully planned attack targeting system weaknesses, leading to a global system collapse.

Overall, this global computer outage not only exposed the vulnerabilities of current systems but also served as a warning. In the future, nations and institutions need to pay more attention to cybersecurity, leveraging technological innovations and international cooperation to build a safer and more stable network environment. Otherwise, the next outage could cause even greater losses and impacts.

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

Statement: Unless otherwise specified or noted, all articles on this site are original publications by our platform. Any individual or organization is prohibited from copying, stealing, collecting, or publishing the content of this site on any website, book, or other media platform without obtaining prior permission from us. If any content on this site infringes upon the legitimate rights of the original author, please contact us for resolution.